So signieren Sie Ihre E-Mails digital

Eine E-Mail mit gefälschtem Absender versenden? Mittlerweile kein Problem für Internetbetrüger. Denn viele Unternehmen verzichten selbst dann auf eine zusätzliche Sicherheitsinstanz, wenn sie ihren Kunden Rechnungen oder andere sensible Dokumente zusenden. Das öffnet Kriminellen Tür und Tor. Besonders gefährlich ist das sogenannte Phishing, das sich in den letzten Jahren stark verbreitet hat. Dabei versenden Betrüger E-Mails im Namen von Unternehmen oder anderen vermeintlich vertrauenswürdigen Absendern, um an Zugangsdaten oder Zahlungsinformationen der Empfänger zu gelangen.

Die bewährte Sicherheitslösung ist die Verwendung von digitalen Signaturen. Bei elektronisch signierten Mails kann der Empfänger sicher sein, dass alle Inhalte ohne Manipulation bei ihm angekommen sind und der Sender tatsächlich der ist, der er vorgibt zu sein.

Was ist der Zweck einer digitalen Signatur?

Eine elektronische Signatur stellt die Integrität von Daten und Absender einer E-Mail sicher. Man verwendet sie in der Regel, um die Herkunft von digitalen Informationen – nicht nur E-Mails, sondern auch Dokumenten oder Macros – zu authentifizieren. Damit erfüllt die digitale Signatur einen vergleichbaren Zweck wie die Unterschrift auf Papierdokumenten: Sie versichert die Echtheit der Person bzw. des Unternehmens, die oder das als Absender angegeben ist.

Durch eine digitale Signatur stellt man außerdem die Integrität der übermittelten Daten sicher. Der Empfänger schließt aus, dass jemand den Inhalt seit dem digitalen Signieren geändert oder manipuliert hat. Im Streitfall gibt die digitale Unterschrift zweifelsfrei Aufschluss über die Herkunft einer Mail. Der Signierende und die Inhalte stehen in nachweisbarem Zusammenhang.

Digitale Signatur vs. E-Mail-Signatur

Die digitale Signatur ist nicht zu verwechseln mit der Signatur, die man in E-Mail-Programmen festlegen kann. Dort ist der Teil gemeint, der unterhalb des E-Mail-Textes angefügt wird – meistens die Kontaktinformationen des Absenders, entsprechend den Angaben auf Geschäftsbriefen. Laut den Begriffsdefinitionen des deutschen Signaturgesetzes (SigG) handelt es sich dabei um eine allgemeine elektronische Signatur. Das Gesetz unterscheidet grundsätzlich zwischen drei Formen von elektronischen Signaturen:

- allgemeine elektronische Signatur

- fortgeschrittene elektronische Signatur

- qualifizierte elektronische Signatur

Die Signatur-Formen unterscheiden sich hinsichtlich der Anforderungen an die technische und gesetzliche Umsetzung. Die höchste Anforderung und damit den höchsten Sicherheitsstandard erfüllt die qualifizierte elektronische Signatur. Nur diese kann gemäß § 2 Nr. 3 SigG „als elektronische Form eine per Gesetz geforderte Schriftform auf Papier ersetzen“. Anbieter von qualifizierten elektronischen Signaturen werden in Deutschland durch die Bundesnetzagentur überwacht.

Für viele qualifizierte Signaturen ist vielfach zusätzliche Hardware notwendig. Neben einer entsprechenden Chipkarte (hierfür kann man inzwischen einen neuen Personalausweis verwenden) benötigt man auch ein Lesegerät, dass dann wiederum mit dem PC oder Laptop verbunden ist.

Zur Anzeige dieses Videos sind Cookies von Drittanbietern erforderlich. Ihre Cookie-Einstellungen können Sie hier aufrufen und ändern.

Zur Anzeige dieses Videos sind Cookies von Drittanbietern erforderlich. Ihre Cookie-Einstellungen können Sie hier aufrufen und ändern. Funktionsweise: Eine digitale Signatur erstellen

Wer seine Mails digital signieren möchte, dem stehen zwei Standards zur Verfügung: S/MIME und OpenPGP. Beide arbeiten nach dem gleichen Grundprinzip, sie verwenden jedoch unterschiedliche Datenformate; nur wenige Software-Lösungen unterstützen beide Formate gleichzeitig.

Die konkurrierenden Systeme, der zusätzliche Aufwand und teilweise hohe Kosten werden als Hauptgrund für die geringe Verbreitung von signierten E-Mails angesehen.

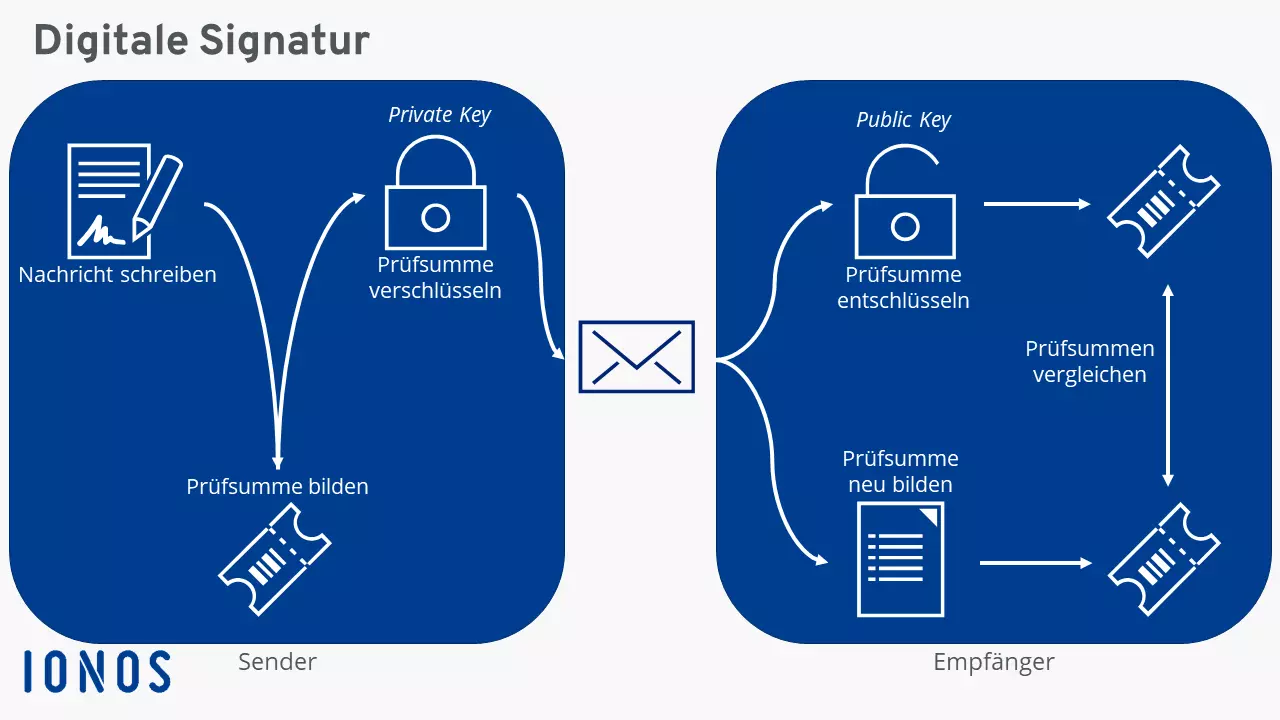

Das Grundprinzip, um eine digitale Signatur zu erstellen, besteht in der sogenannten asymmetrischen Verschlüsselung. Dabei besitzt der Absender zwei Schlüssel: einen privaten und einen öffentlichen. Das Mailprogramm des Absenders erzeugt automatisch mit einer Hashfunktion eine Prüfsumme des Mailinhalts, verschlüsselt die Prüfsumme mit dem geheimen Schlüssel und hängt sie an die E-Mail an.

Der öffentliche Schlüssel wird entweder mitgeschickt oder vom Empfänger über ein öffentliches Verzeichnis bezogen. Das Mailprogramm des Empfängers entschlüsselt nun die Prüfsumme, errechnet sie erneut, und prüft die Ergebnisse. Stimmen die Ergebnisse überein, ist sicher, dass die Mail mit dem geheimen Schlüssel signiert wurde, der zum öffentlichen Schlüssel passt. Die Authentifizierung ist erfolgt und die Mail demnach nicht manipuliert.

Voraussetzung für die Verwendung von digitalen Signaturen ist, dass man seinen Mail-Client vorab entsprechend konfiguriert hat. Ist das der Fall, laufen die oben beschriebenen Vorgänge automatisch im Hintergrund ab. Ausführliche Erklärungen zur Einrichtung finden Sie z. B. auf den Supportseiten von Microsoft Outlook und Mozilla Thunderbird.

Wie ordnet man den öffentlichen Schlüssel eindeutig dem Absender zu?

Sinnvoll ist dieses Prozedere aber nur, wenn der Empfänger den öffentlichen Schlüssel auch zweifelsfrei dem Absender zuordnen kann. Eine offizielle Zertifizierungsstelle (Certification Authority) stellt den Schlüssel deshalb erst nach Identifikation des Absenders aus; erst durch das Zertifikat der CA erhält der Schlüssel Gültigkeit. Da das Empfängersystem den Schlüssel kennen muss, um die Echtheit des Zertifikats sicherzustellen, muss es diesen bei der Zertifizierungsstelle laden und installieren. Das Mailprogramm greift später automatisch darauf zu.

- Schreiben Sie perfekte E-Mails auf Wunsch mit KI-Funktionen

- Sicher: Schutz vor Viren und Spam

- Inklusive: eigene Domain

Trust Levels von Zertifikaten

Das Schlüsselpaar, das man verwendet, um Mails digital zu signieren, muss also von einer offiziellen Zertifizierungsstelle verifiziert werden. Die Stelle prüft und bestätigt die Identität des Antragstellers. Dabei gibt es verschiedene Qualitätsstufen von Zertifikaten. Je nachdem, wie streng die Identitätsprüfung ausfällt, erhält man Zertifikate in den Klassen 1, 2 und 3.

- Zertifikat Klasse 1: Bei einem Zertifikat der Klasse 1 erhält der Antragsteller lediglich eine E-Mail von der Zertifizierungsstelle, die er bestätigen muss.

- Zertifikat Klasse 2: Bei Zertifikaten der Klasse 2 muss der Antragsteller eine Kopie des gültigen Lichtbildausweises an die Zertifizierungsstelle übermitteln.

- Zertifikat Klasse 3: Klasse 3 beschreibt die strengste Art der Identifizierung. Hierbei muss der Antragsteller persönlich vorstellig werden. Hier wird oft das sogenannte POSTIDENT-Verfahren eingesetzt, bei dem der Antragsteller vor Ort in einer Postfiliale erscheinen muss, um sich mit dem Personalausweis vorzustellen. Über die POSTIDENT-App kann man sich auch per Videochat ausweisen.

Besondere Zertifikate: Gateway- oder Team-Zertifikat

Die oben beschriebenen Zertifikate werden in der Regel für eine E-Mail-Adresse, sprich für einen Absender ausgestellt. Theoretisch braucht man in einem Unternehmen für jede Person ein separates Zertifikat.

Eine Besonderheit stellen Gateway-Zertifikate bzw. Domain-Zertifikate dar. Ein solches Zertifikat ist gültig für alle E-Mail-Adressen unterhalb einer E-Mail-Domäne (@example.org). Das Problem: Obwohl der Einsatz der Gateway-Zertifikate international standardisiert ist, können manche Mail-Clients sie nach wie vor nicht richtig verarbeiten. Bei Outlook Express ist z. B. weder Versand noch Empfang von Mails mit Gateway-Zertifikaten möglich, bei Microsoft Outlook wird beim Empfang das Zertifikat als ungültig erklärt und eine Fehlermeldung ausgegeben.

Die sogenannten Team-Zertifikate stellt man für Mailadressen aus, die nicht von einzelnen Personen verwaltet werden, wie z. B. info@example.org oder bewerbung@example.org. Hier gibt es keine Empfangs- oder Versandprobleme, da technisch gleiche Voraussetzungen gegeben sind. Der Unterschied liegt nur in der Abwicklung über die Zertifizierungsstelle.

Anforderungen an eine digitale Signatur

Damit die oben genannten Bedingungen greifen, muss eine Signatur gewisse Bedingungen erfüllen. Die meisten Programme, auch Outlook, prüfen diese Voraussetzungen automatisch beim Senden bzw. Empfangen einer Mail mit digitaler Signatur und geben einen Hinweis, sollten nicht alle Anforderungen erfüllt und die Integrität der Signatur somit nicht gesichert sein.

Da eine digitale Signatur immer im Zusammenhang mit einem Zertifikat steht, gilt es sicherzustellen, dass ein aktuelles, gültiges Zertifikat vorliegt. Dieses muss außerdem von einer vertrauenswürdigen Zertifizierungsstelle ausgestellt worden sein. In Deutschland regelt das Signaturgesetz (SigG) die Anforderungen an die Zertifizierungsstellen und die Ausgabe von Zertifikaten. Die Stellen stehen unter Aufsicht der der Bundesnetzagentur, um Zuverlässigkeit und Integrität der Zertifikate im Rechtsverkehr zu gewährleisten.

Zu den bekanntesten Stellen in Deutschland gehören:

- D-Trust: Zwar liegt das Kerngeschäft der Bundesdruckerei im Erstellen von Personalausweisen und Reisepässen, doch u. a. mit der D-Trust GmbH erweitert die Organisation ihre Leistungen im digitalen Raum.

- Deutsche Post: Da die Deutsche Post im Zuge von POSTIDENT ohnehin Identitäten verifiziert, kann man auch direkt Zertifikate erwerben, mit denen man Mails digital signieren kann.

- Bank-Verlag: Der Bank-Verlag bietet neben digitalen Signaturen auch PSD2-Zertifikate an.

Digitale Signatur vs. E-Mail-Verschlüsselung

Digitale Signaturen setzt man oft in Kombination mit E-Mail-Verschlüsselung ein, beide sind aber unabhängig voneinander. Eine Mail digital zu signieren bedeutet, die Urheberschaft durch eine digitale Unterschrift zu beglaubigen. Die Mail ist damit vor Manipulation geschützt, aber immer noch ähnlich einer Postkarte von Dritten auf dem Weg lesbar. Der Inhalt jedoch ist nicht mehr veränderbar, die Postkarte ist quasi in Klarsichtfolie eingeschweißt – lesbar, aber nicht zu überschreiben.

Die Verschlüsselung von E-Mails geht einen Schritt weiter. Auf den Vergleich mit der Postkarte angewendet, steckt man diese bei der Verschlüsselung in einen blickdichten Umschlag. Der Inhalt ist auf dem Weg versiegelt und nur die Person, die den passenden Schlüssel besitzt, kann den Umschlag öffnen. Die Kommunikation ist somit vertraulich und auf dem Weg komplett abgesichert. In unserem Artikel E-Mail-Verschlüsselung mit PGP finden Sie ausführliche Informationen dazu.